Индекс кибербезопасности F6

Инструмент, который поможет увидеть себя глазами хакера: где уязвимости, что стоит под угрозой и какие шаги повысят защиту уже сегодня.

Зачем вам нужен Индекс

Информационная безопасность, как пункт бизнеса

Отчет написан на понятном для бизнес-подразделений языке и наглядно показывает, как безопасность влияет на прибыль.

Повторная бесплатная диагностика проводится через полгода

Результаты индекса действительны в течение полугода, повторную проверку мы сделаем бесплатно. Как итог: вы получаете 2 проверки в год по стоимости одной.

Ответ ужесточению требований законодательства

С 30 мая 2025 года действует закон №420-ФЗ: за утечку персональных данных предусмотрены оборотные штрафы до 600 млн рублей. Индекс помогает заранее выявлять риски и предотвратить инцидент.

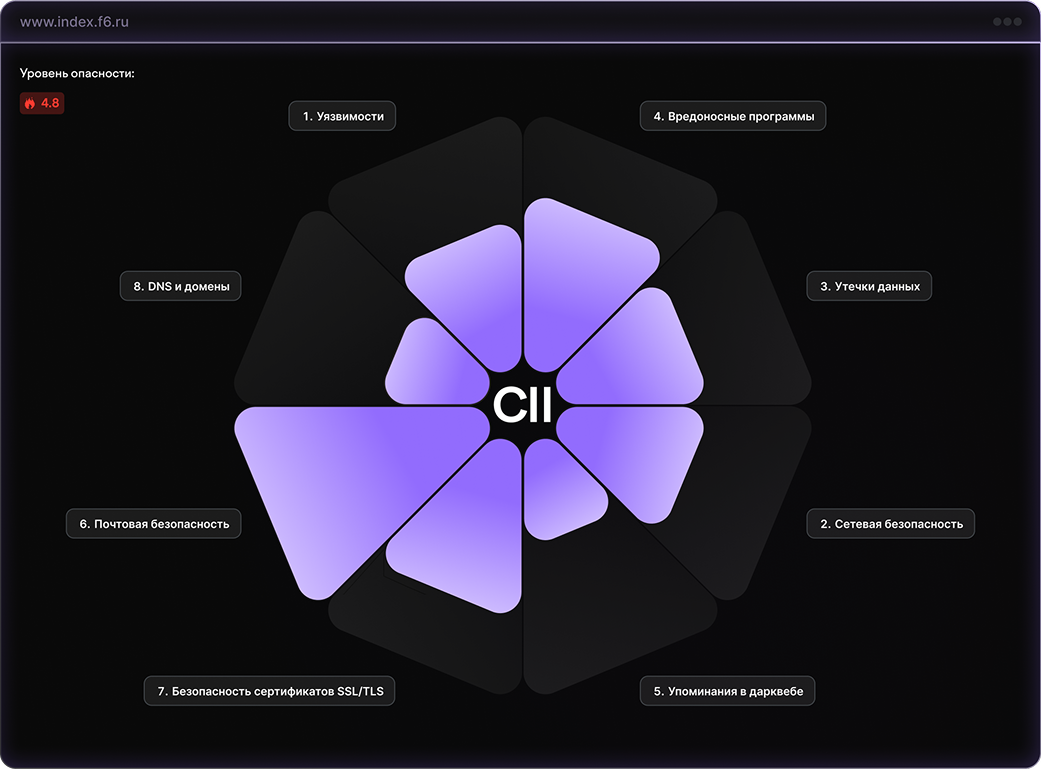

Как рассчитывается Индекс

Индекс кибербезопасности основан на 8 категориях внешних рисков с учётом их критичности и отрасли. Он показывает, где компания уязвима и как это видит злоумышленник

Индекс оценивает наличие устаревшего программного обеспечения на периметре компании. Мы идентифицируем версии ПО, например, веб-серверов, и сопоставляем их с базами уязвимостей (CVE), выявляя критически опасные точки.

Мы анализируем открытые порты и HTTP-заголовки серверов, чтобы определить уровень открытости сетевого периметра и наличие конфигурационных ошибок.

Мы отслеживаем утечки корпоративных email-адресов и учетных данных (логин+пароль) в открытых базах, включая логи стиллеров — вредоносных программ, собирающих данные из браузеров.

Мы анализируем количество вредоносных программ, которые взаимодействуют с доменами или IP-адресами вашей компании — будь то попытки связи, передачи данных или сканирования.

Мы мониторим упоминания доменов, IP-адресов и других цифровых идентификаторов вашей компании на теневых форумах, маркетплейсах и в чатах даркнета.

Мы анализируем наличие и корректность SPF, DKIM и DMARC-записей в настройках почтовых доменов — они являются основой для валидации отправителя.

Мы проверяем корректность установки SSL/TLS-сертификатов, их срок действия, поддержку современных протоколов и отсутствие ошибок в конфигурации.

Мы проверяем корректность и безопасность DNS-записей, а также срок действия доменов, чтобы исключить технические и организационные риски.

По результатам отчета вы получите

Не только пошаговый план, как предотвратить хакерские взломы, но и специальный шильдик - знак ответственного отношения к вопросам кибербезопасности и защиты информации. Он станет ориентиром доверия и лояльности для ваших клиентов

Как получить индивидуальный анализ внешнего периметра бизнеса

Заявка

Вы оставляете домен вашего сайта и заполняете короткую анкету

Технический анализ

Мы исследуем внешний периметр с помощью технологий F6 и связываем результаты с актуальными для компании угрозами

Экспертный разбор

Аналитики интерпретируют результаты и выделяют действительно значимые риски, дополняя выводами о том, где бизнес наиболее уязвим и какие меры дадут максимальный эффект

Расчёт индекса

Компания получает оценку по 8 направлениям и итоговый рейтинг уровня цифровой защиты. Эта оценка показывает, насколько текущая система соответствует требованиям законодательства (включая 3-й пункт приказа ФСТЭК) и насколько организация готова противостоять попыткам взлома со стороны хакеров

Отчёт и дорожная карта

Практический документ для руководства: перечень критичных уязвимостей, приоритеты устранения, индивидуальные рекомендации по усилению защиты и пошаговую дорожную карту с ответственными и сроками

Что говорят эксперты

Участвуйте в Индексе

Заполните форму и мы свяжемся с вами